Ozbiljna ranjivost vezana za povezivanje na VPN mreže pojavljuje se u operativnom sistemu iOS 13.3.1 i novijim. Ova ranjivost sprječava šifriranje cjelokupnog mrežnog prometa. Na grešku je ukazao ProtonVPN, koji ju je ujedno i prvi otkrio. Dotični nedostatak omogućava zaobilaženje VPN enkripcije, potencijalno ugrožavajući sigurnost korisničkih podataka, a također i dijeljenje IP adrese korisnika.

To može biti zanima vas

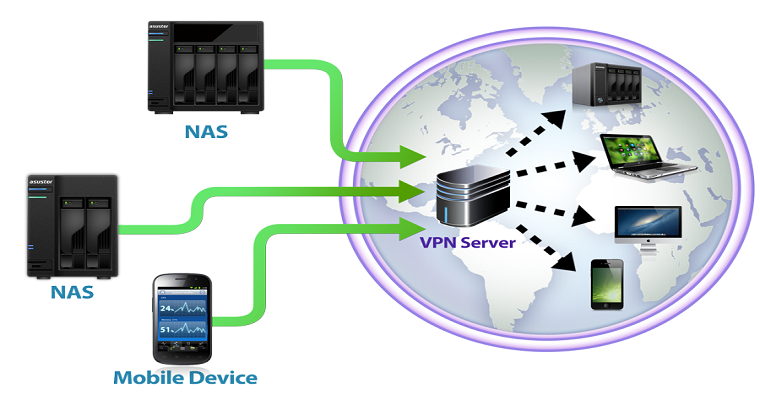

Ne samo u iOS i iPadOS operativnom sistemu, u slučaju aktivacije VPN konekcije, sve ostale mrežne veze treba prekinuti i veza vratiti u šifriranom obliku. Međutim, zbog greške koja se prvi put pojavila u iOS-u 13.3.1 i još nije ispravljena, ova procedura se ne događa prilikom povezivanja na VPN. Umjesto prekidanja svih veza i ponovnog pokretanja šifriranih, neke veze ostaju otvorene, omogućavajući mrežnim vezama da zaobiđu VPN enkripciju. Sa takvim nezaštićenim vezama mogu se otkriti podaci i IP adresa korisnika, a time i njihova potencijalna identifikacija. Prema ProtonVPN-u, korisnici u zemljama u kojima se građani nadziru i krše njihova prava također su u opasnosti zbog ove greške.

Samo se određeni procesi sa kratkotrajnim vezama "ponašaju" na ranjiv način opisan gore. Jedan od njih je, na primjer, Appleov sistem push notifikacija. Nažalost, ne postoji ništa što proizvođači VPN aplikacija i alata mogu učiniti u vezi s gore spomenutom greškom. Korisnici nemaju izbora osim da ručno prekinu i ponovo omoguće sve mrežne veze. Oni to rade aktiviranjem načina rada u avionu, koji ponovo deaktiviraju nakon povezivanja na VPN. Aktiviranje načina rada u avionu će odmah i potpuno prekinuti sve tekuće veze. Zatim se vraća u šifriranom obliku nakon što se VPN aktivira. Opisano rješenje je trenutno jedini način rješavanja ove greške. Apple je navodno svjestan ranjivosti, pa je vjerovatno da će korisnici vidjeti ispravak u jednom od sljedećih iOS ažuriranja.

I kako da se povežem na VPN kada je iPhone u režimu rada u avionu i stoga nije povezan na Internet?

Izvinjavam se na pitanju. Probao sam sada i čini se da se čak iu načinu rada u avionu povezuje na VPN. Ne znam kako, ali izgleda da radi.